近期,安全領域傳來一則重要消息,一款備受信賴的開源字體渲染庫FreeType被曝存在高危安全漏洞。這一發現由Facebook旗下的安全研究團隊揭露,漏洞編號為CVE-2025-27363,其風險等級高達8.1/10,引起了業界的廣泛關注。

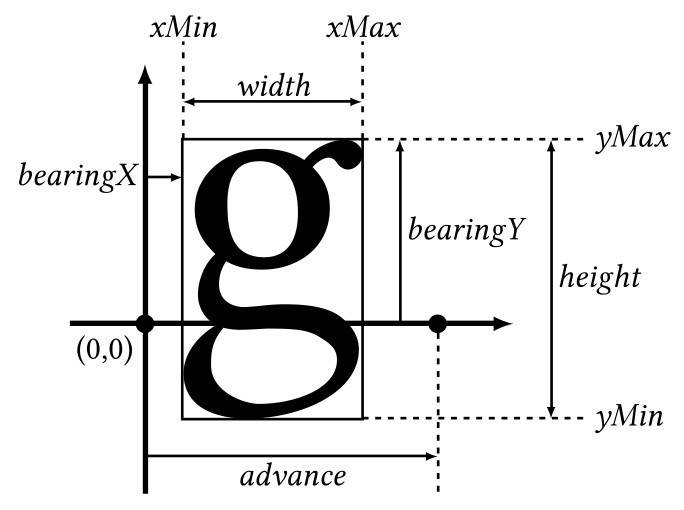

FreeType,作為開源界的明星產品,承擔著將字符轉換為位圖以供顯示的重任。它廣泛應用于眾多操作系統和軟件中,包括Android、macOS等主流操作系統,以及眾多游戲引擎,是字體渲染不可或缺的一環。

據悉,該漏洞主要存在于FreeType處理TrueType GX和可變字體文件的過程中。具體而言,是由于在處理字體子字形結構時,代碼邏輯出現了不當操作,導致一個有符號短整型數值被錯誤地賦值給無符號長整型變量。這一錯誤在后續的計算中引發了數值回繞現象,使得分配的堆緩沖區尺寸過小,進而可能引發多達6個有符號長整型數值的越界寫入。

這一漏洞的嚴重性不容忽視。攻擊者一旦成功利用該漏洞,就有可能實現任意代碼執行,對受影響的系統構成嚴重威脅。考慮到FreeType的廣泛應用,這一漏洞的潛在影響范圍極廣。

值得慶幸的是,該漏洞已在FreeType的2.13.0版本中得到了修復。然而,由于許多用戶仍然在使用舊版本的操作系統或軟件,因此該漏洞的威脅依然存在。也不能排除已有黑客嘗試利用此漏洞進行攻擊的可能性。

針對這一情況,Facebook的安全研究團隊強烈建議所有受影響的用戶盡快將系統或單獨安裝的FreeType升級至最新版本。這是消除潛在安全隱患、保障系統安全的最為直接和有效的方法。同時,也提醒廣大用戶保持警惕,密切關注相關安全動態,以確保自身信息安全不受侵害。